جایگزینی سرور قدیمی با سرور جدید (۹ دلیل برای تغییر سرور)

جایگزینی سرور قدیمی با سرور جدید (۹ دلیل برای تغییر سرور) جهت مشاوره و خرید تلفنی سرور میتوانید با کارشناسان فنی ما صحبت کنید تهیه و خرید سرورهای جدید هزینههای سنگینی را به شرکتها و سازمانها متحمل میکند. از دیدگاه تئوری چه زمانی ب…

درباره remote desktop protocol یا RDP

remote desktop protocol یک افزونه ای از خانواده استاندارد پروتکل t-120 میباشد. یک پروتکل چند چنله اجازه میدهد که چنل های مجازی برای حمل داده ای که قرار است ارائه شود،ارتباطات سریالی دستگاه ها، اطلاعات مجوزها، داده های رمز گذاری شده و... جدا شوند. ا…

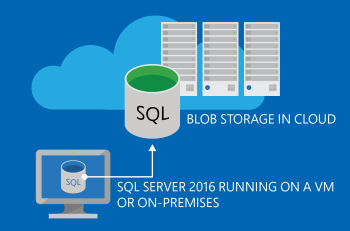

SQL چیست؟

SQL مختصر شده ی STRUCTED QUERY LANGUAGE ، یک زبان مخصوص دامین است که در برنامه نویسی و طراحی ، برای مدیریت کردن داده ها که در یک سیستم مدیریت بانک اطلاعاتی منطقی، یا برای جریان پردازشی در سیستم مدیریت منطقی جریان داده استفاده میشود. به طور مخصوص در رسیدگی…

ROUTING چیست؟

در تمامی کارهای اینترنتی، پروسه ی جابه جا کردن بسته های داده از مبدا به مقصد. مسیر دهی معمولا توسط یک دستگاه اختصاصی به نام روتر یا مسیردِه اجرا و انجام میشود. مسیردهی یک ویژگی کلیدی از اینترنت هست چرا که پیام ها را قادر میکند تا از یک کامپیوتر به کا…

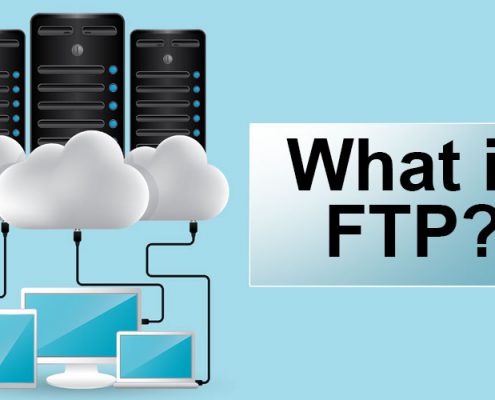

FTP چیست؟

FTP راهی برای انتقال فایل ها به طور انلاین است . شاید شما به سایت هایی که در مرورگر خود مشاهده میکنید به چشم "اینترنت" نگاه کنید. اما در واقع مرورگر شما از یک پروتکل استفاده میکند:HTTP. پروتکل های دیگری هم هستند که روی هم رفته اینترنت را به وجو…

IIS چیست؟

IIS یک سرور اینترنتی است که بر پلتفرم MICROSOFT.NET بر روی سیستم عامل های ویندوز اجرا میشود. در حالی که ممکن است که یک IIS را بر روی لینوکس و مک هم با استفاده از MONO اجرا کنیم، این روش پیشنهاد نمیشود و اصولا ناپایدار است (البته راه حل های…

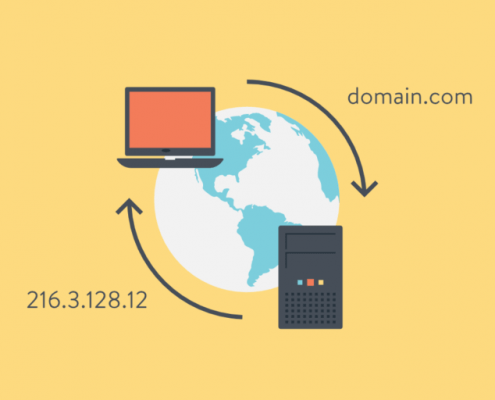

DNS چیست؟ (قسمت اول)

DNS در نام سیستم دامین است که مانند دفترچه تلفن اینترنت است. انسان ها از طریق نام دامین ها به طور انلاین میتوانند دسترسی پیدا کنند.، مانند BYTIMES.COM یا ESPON.COM . مرورگر های اینترنت از طریق پروتکل ادرس اینترنت، دسترسی پیدا میکند. DNS آدرس …

سیتریکس چیست و چه کاربردی دارد؟

درباره سیتریکس (CITRIX):

سیتریکس، یک شرکت نرم افزاری چند ملیتی آمریکایی است که مجازی سازی سرورها، نرم افزارها، دسکتاپ و شبکه، سرویس SaaS (نرم افزار به عنوان سرویس) و تکنولوژی های رایانش ابری (Cloud Computing) را ارائه می کند. شرکت CiTRIX در سال …

سیسکو چیست؟

شرکت سیسکو

شرکت سیسکو بزرگترین و معروف ترین شرکت تولیدکننده تجهیزات شبکه و ارتباطات در دنیاست. سیسکو یک شرکت هولدینگ چند ملیتی واقع در ناحیه ای معروف به سیلیکان ولی در شهر سنخوزه در ایالت کالیفرنیا امریکاست. فعالیت اصلی شرکت سیسکو طراحی…

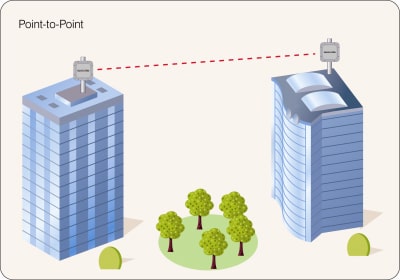

point to point

point to point ارتباط نقطه به نقطه یعنی اتصال دو نقطه یا دو نود به هم، برای مثال میتوانیم به تماس تلفن اشاره کنیم که یک تلفن با تلفن دیگر ارتباط دارد و چیزی که یک نفر میگوید، تنها توسط فرد دیگر (تلفن دیگر) شنیده می شود. این با ارتباطهای یک به چند…